PerimeterX firmasında güvenlik araştırmacısı olarak çalışan Gal Weizman tarafından Electron tabanlı Whatsapp Desktop uygulamasında kritik güvenlik zafiyetleri keşfedildi. Saldırganlar keşfedilen zafiyetleri birlikte kullanarak, hazırladıkları özel mesajlar ile Whatsapp Desktop uygulamasının çalıştığı Windows ve MacOS işletim sistemli bilgisayarlar üzerinden dosya çalabiliyorlar.

Weizmann yayınladığı blog yazısında, Whatsapp üzerinde bulduğu Open Redirect zafiyeti ile ilgili detayları açıkladı. Açıklanan detaylara göre bir saldırgan, özel hazırladığı bir mesajı hedef kullanıcıya göndererek Open Redirect zafiyeti üzerinden XSS zafiyeti gerçekleştirebiliyor. Kurban kişi saldırgan tarafından gönderilen mesajı görüntülediğinde, kurban bilgisayarında zararlı komut çalıştırılıyor ve bu şekilde saldırganlar hedef sistemdeki dosyaları okuyabiliyorlar. Whatsapp web domain’inde Content Security Policy ayarının yanlış konfigüre edilmesinden dolayı da saldırganlar, istedikleri boyuttaki XSS payload’larını bir iframe kullanarak çalıştırabiliyorlar.

Weizmann bu güvenlik zafiyetlerini 1 yıl önce keşfetti ve Facebook’a bildirdi. Facebook güvenlik açıklarını gidererek Whatsapp Desktop uygulamasının güncel bir sürümünü yayınladı ve “Bug Bounty” programı kapsamında Weizmann’ı 12.500 $ ile ödüllendirdi.

Google, Kullanıcıların Videolarını Yanlışlıkla Paylaştı

Google, kullanıcılarına kişisel videolarının başka kullanıcılarla paylaşılmış olabileceğine dair bir bildirim gönderdi. Google, oluşan bu sorunun Google Takeout hizmetinde oluşan bir teknik sorundan dolayı oluştuğunu bildirdi. Duo Security şirketinden Jon Oberheide ‘nin bir twitinde paylaştığı ekran görüntüsüne göre 21-25 Kasım 2019 tarihleri arasında Google Photos servisinde bulunan videoların başka kullanıcılara aktarıldığı bildirildi.

Yaşanan sızıntının 21-25 Kasım 2019 tarihleri arasında Google Takeout Servisini kullanan kullanıcıları etkilediği bildirildi. Google servislerinde bulunan bu sorunların ne kadar kapsamlı olduğu hala belirsizliğini koruyor. Google yaşanan bu aksaklıktan dolayı özür diledi ve sorunun ne olduğunun belirlendiğini ve sorunun çözüldüğünü doğruladı.

SUDO Yardımcı Programında Hata Bulundu

Apple Security ekibinden Joe Vennix tarafından, SUDO yardımcı programında güvenlik açığı tespit edildi. SUDO programı, macOS, UNIX ve Linux tabanlı işletim sistemlerinde gömülü gelen yardımcı bir programdır. Kullanıcıların ortam değiştirmeden yüksek yetkili kullanıcının yetkileriyle komut çalıştırmasına izin verir.

CVE-2019-18634 kodlu güvenlik açığı, düşük yetkili bir kullanıcının, SUDO yardımcı programının konfigürasyon ayarlarında yaptığı küçük bir değişiklik ile yüksek yetkilerde (root olarak) komut çalıştırmasına olanak sağlıyor. Keşfedilen güvenlik açığı, Sudo 1.8.26 sürümünden önceki sürümlerde stack tabanlı buffer overflow hatası verir.

Vennix’e göre hata, yalnızca sudoers yapılandırma dosyasındaki “pwfeedback” özelliğinin etkinleştirilmesiyle meydana geliyor. “pwfeedback” özelliği, sudo veya birçok pakette pasif olarak geliyor. Fakat, Linux Mint ve Elementary OS gibi bazı Linux dağıtımlarında varsayılan olarak sudoers dosyalarında etkinleştirilmiş şekilde gelmektedir.

Microsoft Azure’da Kritik Güvenlik Zafiyetleri

Check Point firmasındaki siber güvenlik araştırmacıları, Microsoft’un cloud platformu Azure’da iki kritik güvenlik açığı keşfetti. Zafiyetlerin exploit edilmesi halinde saldırganlar, sunucu taraflı uygulamalarını Azure üzerinde çalıştıran firmaların Azure sunucularını ele geçirebiliyor.

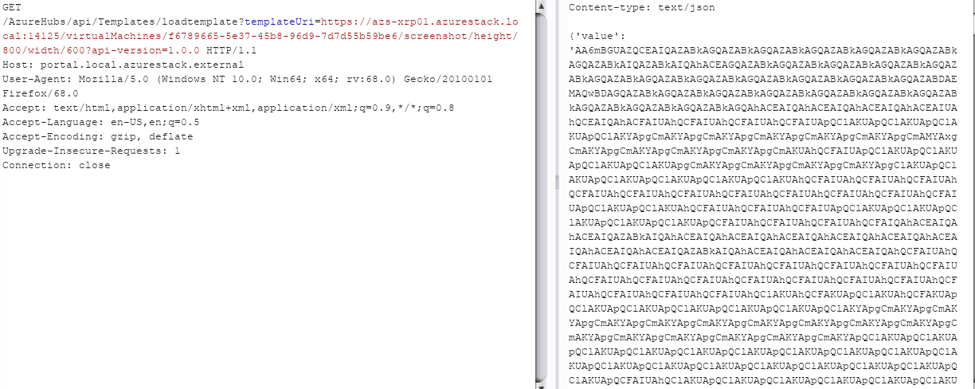

Kritik zafiyetlerden biri (CVE-2019-1234) Azure Stack’i etkiliyor ve exploit edilmesi halinde yetkisiz bir kullanıcının Azure altyapısındaki herhangi bir sanal makinenin ekran görüntüsünün alınmasına ve makine üzerindeki kritik bilgilerin ifşa olmasına neden oluyor. Zafiyet, belirli API metotlarında kimlik doğrulamanın doğru yapılmamasından kaynaklanıyor.

Diğer kritik zafiyet (CVE-2019-1372) Azure App servisinde bulunan bir RCE zafiyeti ve bu zafiyet exploit edilmesi halinde saldırganın, Azure sunucusu üzerinde tam kontrol sahibi olmasına olanak sağlıyor. Saldırılar, ücretsiz elde edilebilen Azure Cloud deneme hesapları üzerinden gerçekleşebiliyor. Microsoft, zafiyeti bildiren araştırmacılara bug bounty programı kapsamında 40.000$ ödül verdi.